Aktualności

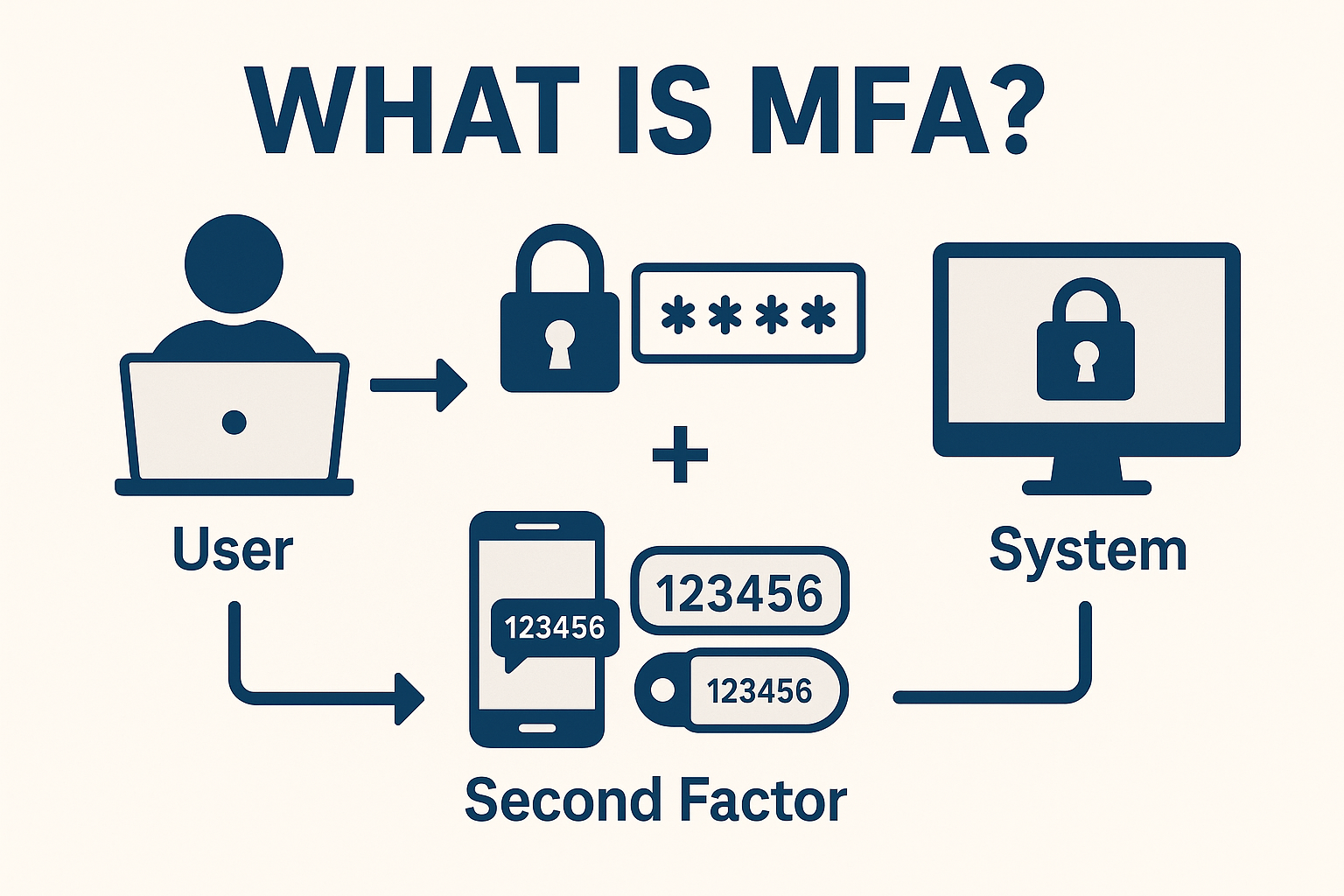

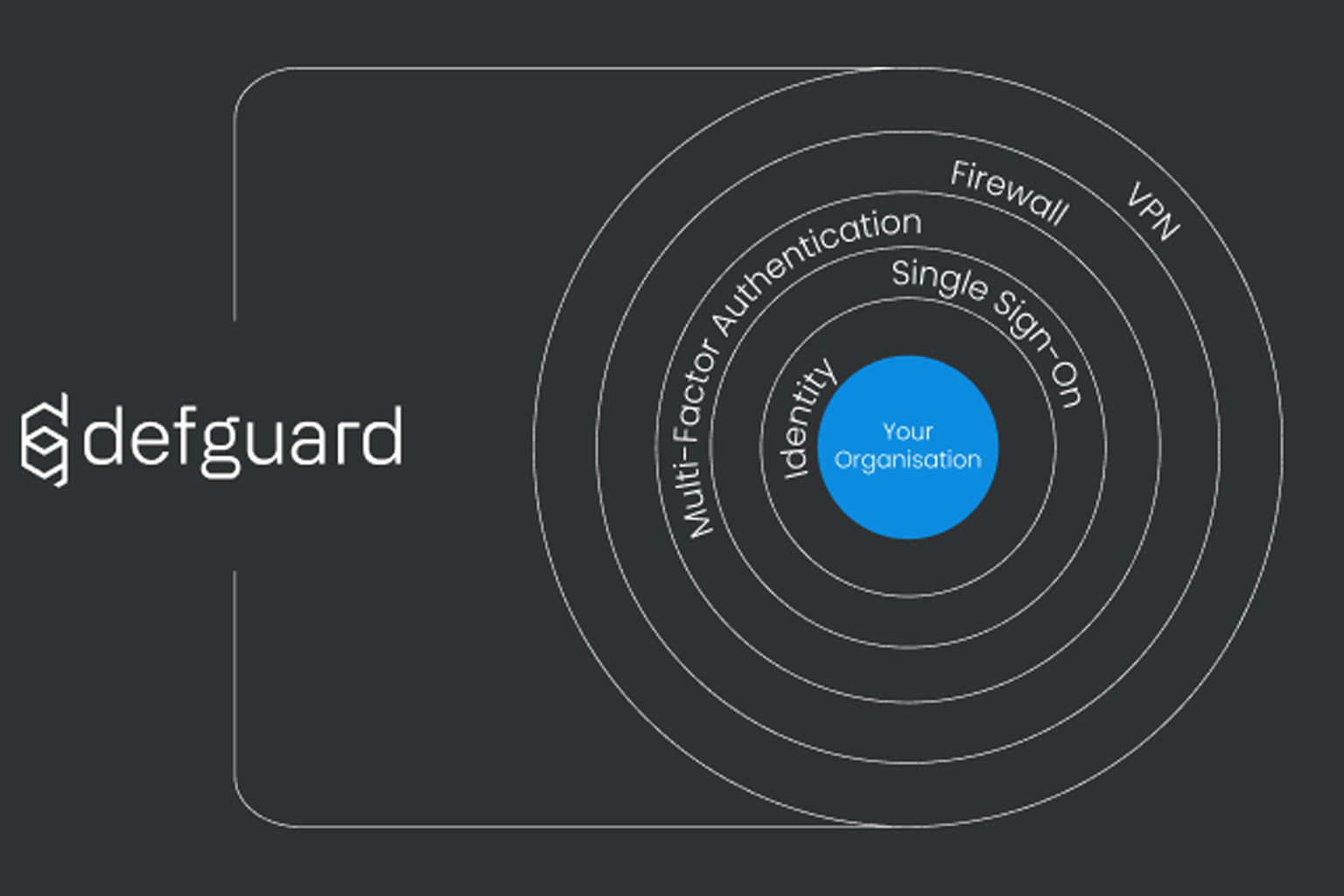

Dwuskładnikowe uwierzytelnianie (MFA)

Wrześniowe Szkolenie Technologiczne

LibreNMS — kompleksowy przewodnik

Zapraszamy do obejrzenia filmu instruktażowego, który krok po kroku wprowadza w świat

LibreNMS — zaawansowanego i otwartoźródłowego systemu do monitorowania

infrastruktury sieciowej. Materiał został przygotowany z myślą o administratorach,

inżynierach oraz pasjonatach sieci komputerowych, którzy szukają niezawodnego i

elastycznego narzędzia do zarządzania zasobami IT.

Tunel warstwy 2 z OpenVPN - Szkolenie

Naucz się, jak skonfigurować tunel VPN warstwy 2 za pomocą OpenVPN między serwerem Windows a klientem opartym na Debianie (np. Unifi Dream Machine). Taka konfiguracja umożliwia przesyłanie ruchu rozgłoszeniowego (kluczowego dla starszych urządzeń, jak stare drukarki) między zdalnymi lokalizacjami, tak jakby były w tej samej sieci LAN

Porównanie modeli Fortigate

Sprawdź przejrzyste porównanie modeli – od kompaktowych biurowych po potężne jednostki klasy enterprise. Wszystko w jednej tabeli!